[ad_1]

A Netflix foi usada para mais um ataque de phishing. Desta vez, criminosos enviam um email fingindo ser funcionários da companhia para extrair dados dos clientes. Após a descoberta, um alerta global de segurança foi emitido pela empresa de antivírus Bitdefender.

Os ataques começaram pouco depois de uma campanha autêntica da Netflix. No dia 19 de março, a empresa passou a informar seus clientes sobre uma redução na qualidade do streaming, de alta definição para padrão. A medida foi uma resposta ao aumento no tráfego e número de clientes; o crescimento está relacionado à pandemia do novo coronavírus, que obrigou as pessoas a buscarem isolamento social.

A Bitdefender identificou aproximadamente 183 mil mensagens de email falsas em um período de apenas cinco dias, todas em nome da Netflix Brasil. Com o pretexto de ajustar a plataforma, as mensagens pediam dados dos usuários. A empresa possui mais de 11 milhões de usuários no Brasil, portanto, um alvo em potencial por cibercriminosos.

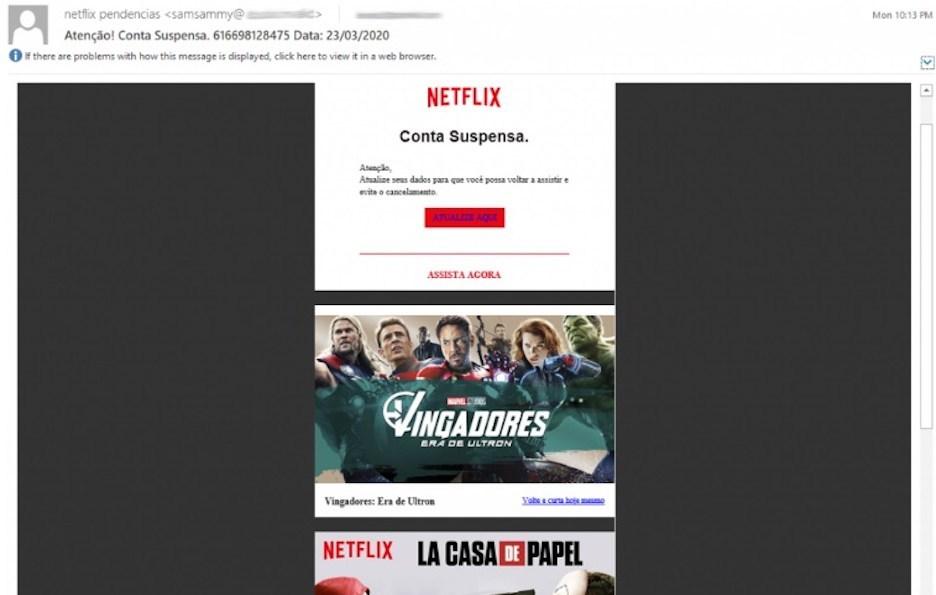

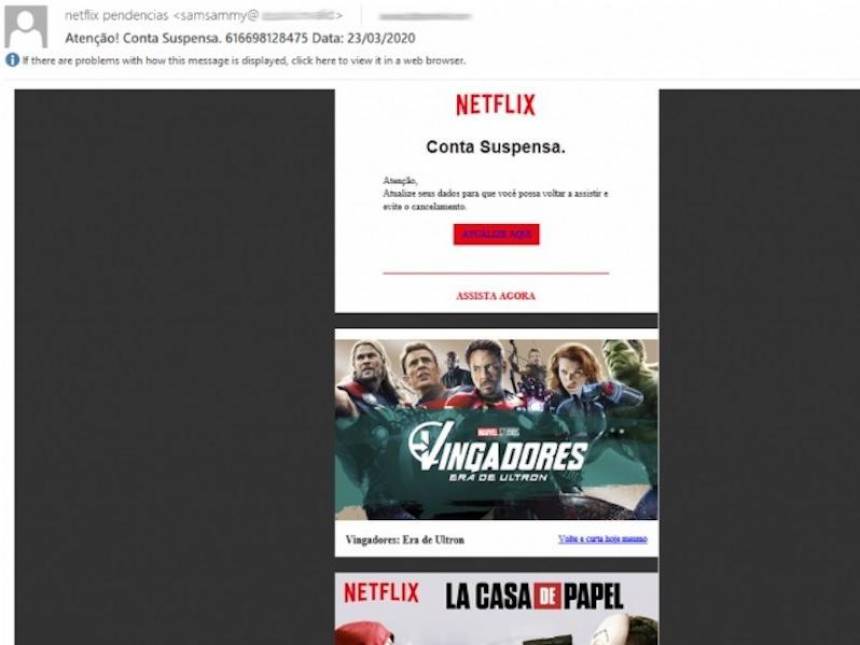

Uma das mensagens utilizadas diz que o usuário precisa atualizar as informações do cartão de crédito por “algumas inconsistências” na conta, a começar pelo último reajuste no serviço da plataforma. O email utiliza o logo da Netflix e um design muito semelhante ao oficial da marca, tentando ao máximo parecer legítimo.

Outra alternativa usada pelos criminosos tenta convencer o usuário de que sua conta foi temporariamente suspensa e será cancelada, a menos que ele atualize suas informações. Da mesma forma, esse email assume as mesmas características, com logo e o design da empresa, inclusive com imagens de alguns dos filmes e séries mais acessados na plataforma.

Ao receber qualquer tipo de mensagem com links de recadastramento, o usuário deve desconfiar e redobrar a atenção. “Nenhum banco ou prestador de serviço solicita ao usuário que acesse um link no corpo do email”, afirma Eduardo D’Antona, CEO da Securisoft e Country Manager da Bitdefender. “O certo é o usuário visitar diretamente o site da empresa em questão – digitando o endereço no navegador – e realizar o login para verificar se há requerimentos de atualização”, conclui.

Outro ponto a ser observado é o endereço do link. Nessas mensagens de phishing, as URLs aparecem com nomes alterados para se passar por um site legítimo. Para verificar, basta passar o cursor do mouse sobre o link para ver se o domínio é mesmo que o da empresa original.

Via: TeleSíntese

[ad_2]

Fonte

Data da Publicação Original: 2 April 2020 | 2:04 am